網絡保安公司 Check Point 發出警告,指駭客利用新型冠狀病毒疫情來掩飾他們的攻擊活動。

據該公司發表的《 2020 年 1 月全球威脅指數》報告顯示,網絡犯罪分子利用疫情來進行惡意活動,在全球爆發了多宗與該病毒有關的垃圾郵件活動。報告以 Google Trends 有關新型冠狀病毒的搜尋趨勢線與同期社交網絡的討論作比對,發現隨著疫情受到關注,有關病毒及網絡犯罪活動討論也隨之增加。

釣魚電郵以疫情信息誘騙受害者

2020 年 1 月和 2 月份,規模最大、以新型冠狀病毒為主題的攻擊活動侵襲日本,犯罪分子在偽裝成由一家日本殘疾人福利服務供應商寄出的電郵附件中傳播 Emotet 惡意軟件。這些電子郵件看似在報導日本幾個城市的感染情況,從而誘使受害者打開檔案以獲取更多訊息。如果受害者打開檔案, Emotet 就會被下載到受害者的電腦上。

Emotet 是一種能夠自我傳播的高級模塊化木馬。 Emotet 最初是一種銀行木馬,但最近被用作其他惡意軟件或惡意攻擊的傳播程式。它可以使用多種方法和規避技術確保持久性和逃避檢測。此外,它還可以通過包含惡意附件或超連結的網絡釣魚垃圾郵件進行傳播。

大量新冠肺炎域名註冊混水摸魚

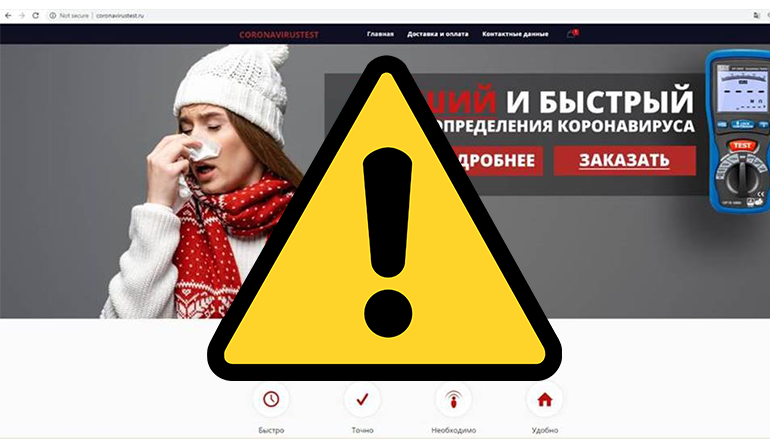

除了惡意電郵活動外, Check Point 更發現大量新網站註冊了與新冠肺炎有關的域名,當中有許多域名可能會被用於網絡釣魚。這些網站會利用與病毒有關的討論誘騙受害者訪問網站,並連結到一些宣稱售賣口罩、疫苗和試劑的詐騙網站。例如一個剛在 2 月 11 日註冊、以俄羅斯為註冊地址的網站 vaccinecovid-19.com 的網站就宣稱可以以 19,000 盧布(約港幣 $2,316 )購買冠狀病毒試劑,不過仔細查看就會發現網站有很多可疑之處。

保安公司教你防護釣魚四式

那麼我們應該如何避免掉入惡意網站的圈套呢? Check Point 就有幾項建議:

- 確保產品訂購網站的真確性。有一種方法是,不要點擊電子郵件中的促銷超連結,而是從網上搜尋相應的商家,從搜尋結果頁面中點擊商家的超連結;

- 不要貪小便宜。比如新 iPhone 推出 2 折優惠或「僅需 150 美元即可獲得新型冠狀病毒獨家療法」通常是不可能的;

- 當心相似域名、電子郵件或網站中的拼寫錯誤,以及由不熟悉的電子郵件發件人寄來的電郵;

- 企業應該建立端到端的整體網絡架構,保護公司免受零日攻擊。