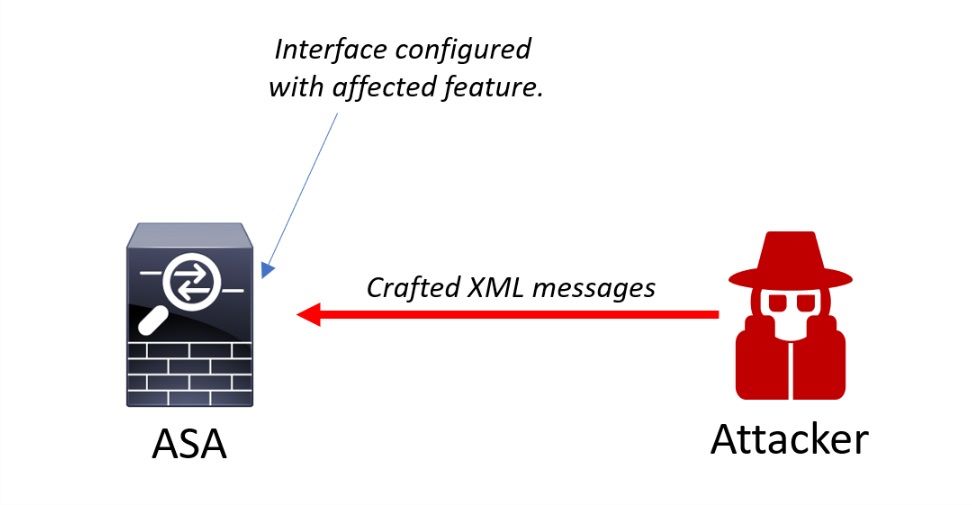

早前公布旗下防火牆產品的 ASA 軟件出現漏洞的 Cisco ,又再發出新的警告,指已證實有人開始利用該漏洞來進行攻擊,呼籲未更新的用戶立即採取應對措施。

這個漏洞是在今年 1 月 29 日首次公布,雖然 Cisco 立即發放了修正更新,不過在 2 月 5 日又再公布發現更新未能完全清除漏洞,要再發放新的更新。當時 Cisco 已經指出駭客社群出現了 PoC ( Proof of Concept ,槪念驗證)程式碼,相信漏洞被正式利用來進行攻擊只是時間問題。想不到沒幾天就已經惡夢成真。

Cisco 的 Talos 威脅情報和攔截小組經理 Matthew Olney 指已發現有 PoC 程式碼令未有修正的 ASA 受到服務阻斷的事例,呼籲未採取對應措施的用戶立即採取行動。而同公司的 Talos 外聯總監 Craig Williams 也在 Twitter 上指出「這不是演習,立即安裝修正檔。現在雖然只是陽春的 DoS 攻擊,不過已觀測到漏洞被實際地利用」。

For CVE-2018-0101 we are seeing some use in the field of the PoC resulting in a denial-of-service for unpatched ASAs. If you have not done so yet, please patch immediately.

— Matthew Olney (@kpyke) February 8, 2018

This is not a drill..Patch immediately. Exploitation, albeit lame DoS so far, has been observed in the field https://t.co/2IlBkisKex

— Craig Williams (@security_craig) February 9, 2018

據知,香港的 Cisco 防火牆代理商對於更新修正檔都「非常慬慎」,表示需要詳細驗證修正檔之後才會安裝在用戶的設備上,而且如果用戶現時未有開啟受影響的網絡服務的話,就不會替他們安裝修正檔,以免引發新的問題。另外, Cisco 方面也只供應修正檔給許可證仍然有效的用戶,許可證已過期但沒有付款更新的用戶就沒有得到修正,這些都可能會成為潛在的受攻擊對象。

延伸閱讀:

Cisco 防火牆漏洞未清 緊急發布新更新

Cisco 防火牆存有嚴重漏洞 駭客可全權控制 ASA 系列型號