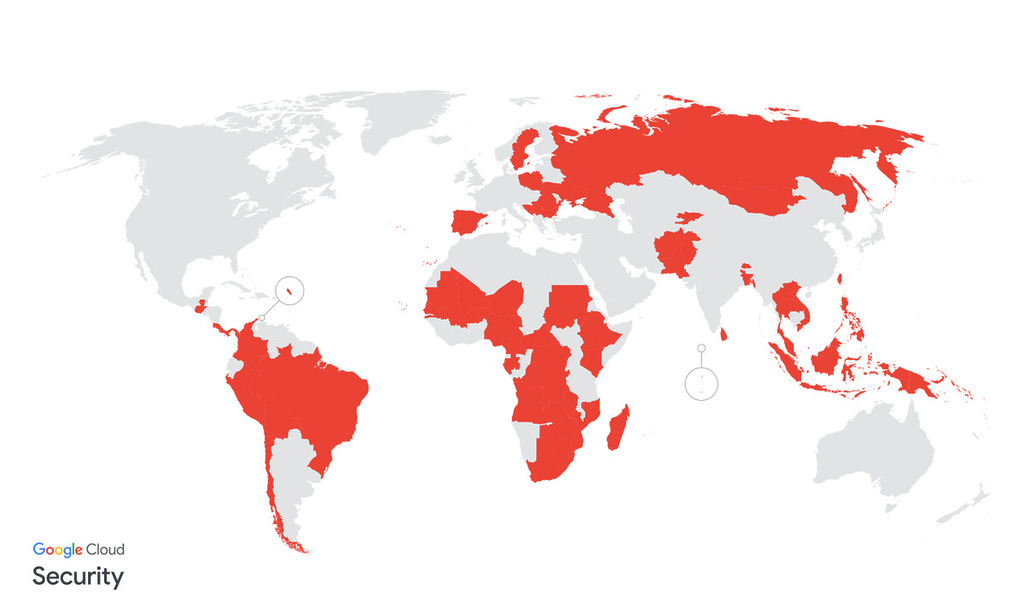

Google 於 2 月 25 日公布,其威脅情報小組(Google Threat Intelligence Group,簡稱 GTIG)聯同 Mandiant 及其他合作夥伴,成功阻斷一個代號為 UNC2814 的網路間諜集團的全球行動。該集團被高度懷疑與中國有關,自 2017 年起活躍至今,目標直指多國電信業者及政府機構,影響範圍橫跨四大洲至少 42 個國家。

根據 Google 發表的詳細報告,這次行動涉及確認 53 個受害組織,另有至少 20 國疑似已遭入侵。攻擊者專注滲透電信基礎設施,竊取大量個人資料,包括全名、電話號碼、出生日期、出生地、選民證號碼及國民身份證號碼等敏感資訊。這些資料可被用於監控特定個人、通訊記錄,甚至濫用合法攔截系統,目標可能涵蓋異議人士、活動人士及傳統間諜情報對象。雖然報告未證實大規模資料外洩,但入侵深度已足以構成嚴重監控威脅。

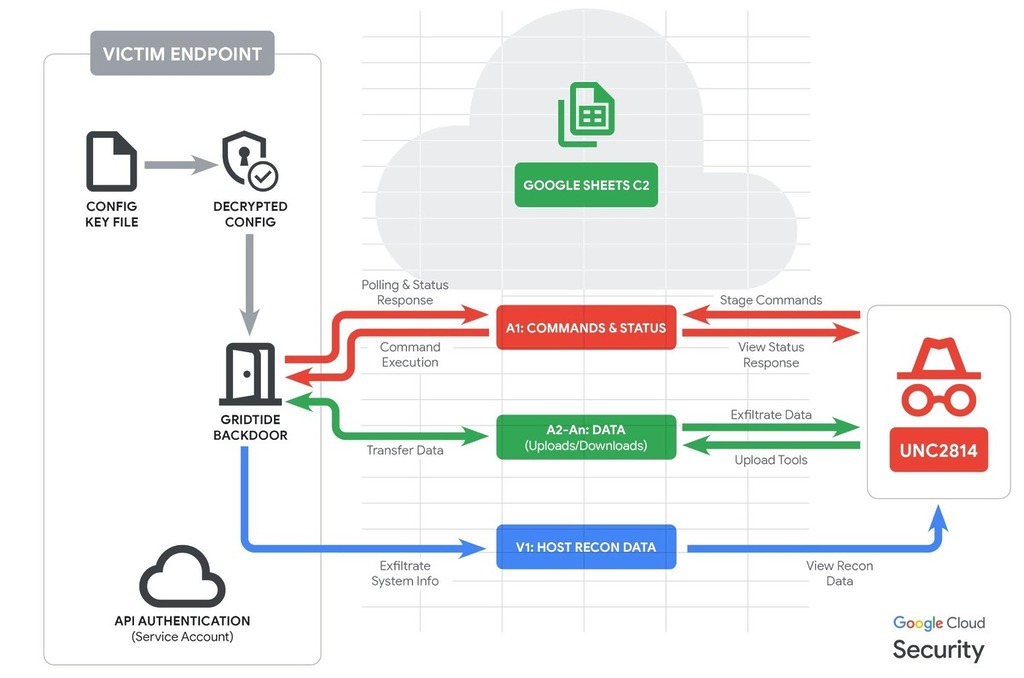

這次被瓦解的核心工具是一款新型後門程式,Google 命名為 GRIDTIDE。這款以 C 語言編寫的後門能執行任意 shell 指令、上傳下載檔案,並巧妙利用 Google Sheets 的 API 作為命令與控制(C2)通道。攻擊者將惡意通訊偽裝成正常雲端試算表操作,避開傳統偵測機制。GRIDTIDE 會定期輪詢特定試算表儲存格獲取指令,執行後回傳結果,甚至清除試算表前 1,000 行以掩蓋痕跡。相關基礎設施至少從 2023 年起活躍。

攻擊者入侵手法包括:

- 傳統上利用網頁伺服器或邊緣設備漏洞取得初始存取權;

- 入侵後使用 SSH 橫向移動、提升權限;

- 部署偽裝成系統工具的二進位檔(如 xapt)維持持久性;

- 安裝 SoftEther VPN 組件建立加密通道;

- 採用「Living-off-the-land」技術,盡量使用系統原生命令減少新檔案痕跡。

Google 與夥伴採取的干預措施包括:

- 終止攻擊者控制的所有 Google Cloud 專案,切斷 GRIDTIDE 後門連線;

- 停用相關帳戶及 API 存取權;

- 對已知基礎設施進行 sinkholing(沉洞);

- 公開一批自 2023 年起活躍的指標(IOCs),包括檔案雜湊值、IP 位址、域名及 YARA 規則;

- 通知受害組織並提供支援;

- 在 Google SecOps 部署新偵測規則。

值得注意的是,Google 強調此次行動並非因自家產品存在漏洞,而是攻擊者濫用合法雲端功能。報告同時指出,UNC2814 的戰術、技術與程序(TTPs)與先前美國政府所指稱的另一個中國相關駭客行動「Salt Typhoon」等行動並無重疊,屬獨立追蹤群組。

Google 表示,UNC2814 很可能會嘗試重建基礎設施,相關威脅仍將持續。企業及政府單位應審視自身雲端 API 使用政策,並部署進階偵測機制防範類似濫用。

中國方面對今次事件表示網路安全是各國面臨的共同挑戰,應透過對話與合作來解決,但同時補充:「中國一貫依法反對和打擊駭客活動,同時堅決反對利用網路安全問題抹黑、汙衊中國的企圖」。