近年網絡威脅的攻擊速度快如病毒擴散。黑客過去大多採取 APT(高級持續性威脅),多屬持續性滲透攻擊,潛藏在企業網絡多年,直到系統被深度滲透後才察覺;而勒索軟件卻如病毒疫情,可在短短五日內癱瘓伺服器、加密數據,甚至將敏感資料公開上網,造成全球矚目的危機。Trellix 網絡安全顧問 Gary Woo 提醒各企業 CIO 及安全團隊,被動防禦策略已不足應付,必須主動出擊。

勒索軟件「快狠準」

Gary 簡而易明地說明現今網絡攻擊的情況。他指出:「APT 潛伏時間長,難以察覺;而現代勒索軟件有如病毒一般 ,來勢洶洶,發作迅速,而且全世界都會知道你『中招』。」

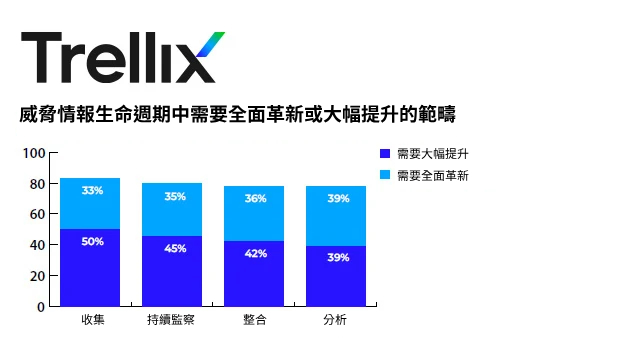

網絡犯罪分子正日益利用人工智能(AI)來令攻擊更加有組織和高效率。根據 Trellix 最新的《Mind of the CISO》報告顯示,雖然絕大多數組織(94%)同意威脅情報對於識別和緩解這些不斷演變的威脅至關重要,但報告同時發現,多數企業在威脅情報生命周期的不同環節仍存在不足,包括情報收集(82%)、分析(78%)、整合(79%)以及監控(80%)。此外,全球有高達 98% 的 CISO 表示在有效使用威脅情報時面臨障礙,主要原因包括威脅演變速度過快(45%)、系統難以整合(39%),以及法規限制(38%)。

別把威脅情報變「止血」工具

這反映企業雖然有採用威脅情報,卻沒有妥善及有效利用。Gary 指出:「如果看不見威脅,就不可能防禦。問題是就算企業透過威脅情報『看見了』可疑活動,卻缺乏整合與自動化技術,令分析過程依舊漫長,等到有結果時,攻擊已經造成嚴重損失。」

威脅情報不應成為「事後止血」的工具,而是用作「預防中招」的利器。因此,企業必須從過去的戰術型反應,升級到營運威脅情報(Operational Threat Intelligence),提前洞察黑客的動機與手法,搶先佈防。

令情報真的有作為

Trellix 提倡,企業若要真正讓情報發揮效用,必須超越傳統、被動的威脅情報方式,採用營運型方法(Operational Approach)。這方法可幫助企業更深入了解威脅行為者的行為與目標,預測潛在威脅,並主動制定防禦策略。透過營運情報,企業能掌握網絡攻擊的整體背景,包括黑客的動機與手段,讓安全團隊可預測並提前準備應對特定攻擊類型。事實上,隨著黑客在攻擊中採用更多 AI 技術,其攻擊速度與規模亦將迅速提升,促使企業必須採取深度防禦策略(Defense-in-Depth),並將主動式營運威脅情報納入整體安全架構中。

計劃實踐主動營運情報的企業,必須具備整合系統、創新工具與更緊密的社群協作,也讓首席資訊安全總監(CISO)及安全團隊利用這些系統維持運作韌性與降低安全風險。

Trellix 安全平台致力於在產品中內建即時營運威脅情報,協助企業全面了解其環境中的潛在威脅,並將威脅情報直接整合到安全分析工作流程中。透過 AI 與自動化技術,平台能把「偵測異常 → 分析情境 → 制定回應」的流程壓縮至最短時間,讓安全運營中心(SOC)能即時反應,甚至在黑客升級攻擊前就加以攔截。

Gary 補充:「更關鍵的是,Trellix 的營運威脅情報不僅告訴企業『有攻擊』,還揭示黑客是誰(Who)、意圖是甚麼(What)、以及如何下手(How),並套入 MITRE ATT&CK 框架,讓防禦更精準。」

除了企業自身的投入外,整個產業亦需要集體承諾以彌補威脅情報缺口。網絡安全是一項共同責任,只有當產業與企業摒棄各自為政的做法,採用統一且透明的網絡安全策略時,事件回應才能最為有效。這些策略應與業界標準保持一致,紅藍隊對壘演練。加強雙方合作,並加速在國家網絡基礎設施中採用人工智能。

從 CEO 到每位員工建立安全文化

另一方面,人的安全意識往往是關鍵所在。Gary 建議安全文化應該分層推進,最終讓全公司上下一起負起責任,進一步鞏固安全防線。

- CEO 與高階主管 —— 必須清楚了解網絡攻擊對營收與品牌聲譽的衝擊,並將資源投入於強而有力的威脅情報策略。

- SOC 團隊 —— 前線人員需熟悉攻擊偵測與回應,並經常演練。

- 全體員工 —— 透過教育與釣魚郵件測試,減少帳號密碼外洩風險。

從反應到領先

Trellix 的報告指出,目前仍有六成企業未將威脅情報完全整合到網絡安全策略中,企業面對攻擊速度加快的黑客,若不轉變策略主動出擊,未來可能連反擊的時間都沒有。

香港及澳門代理商

Cyberworld Asia Limited

enquiry@cyberworld.com.hk